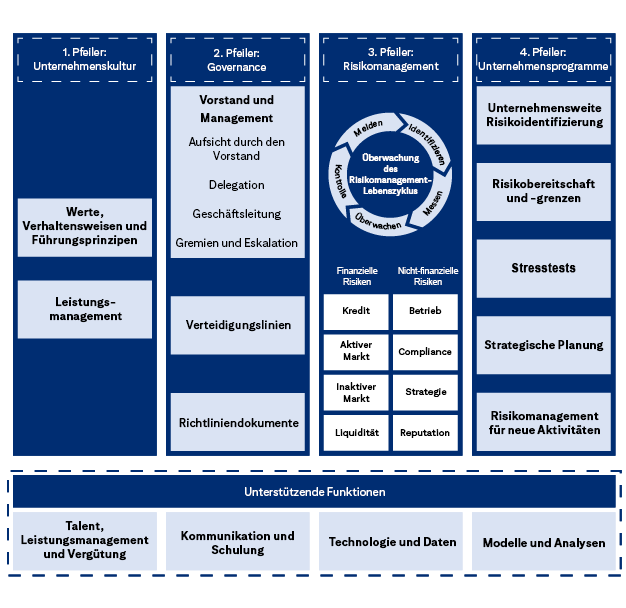

Das ERMF legt einen übergreifenden, integrierten und einheitlichen Ansatz für das Risikomanagement im gesamten Unternehmen fest.

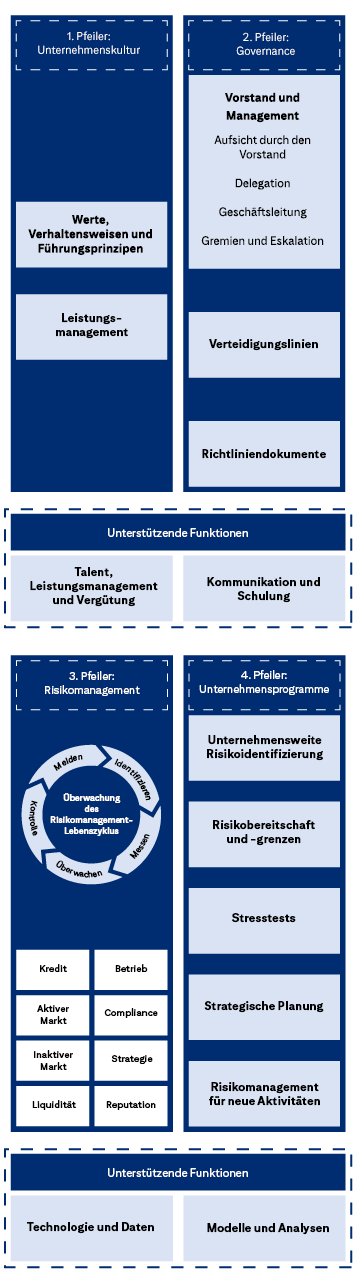

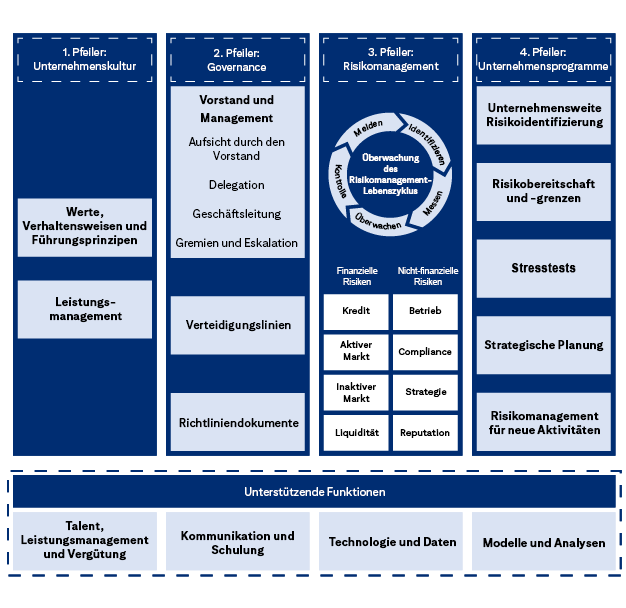

Das ERMF steht auf den im Folgenden dargestellten vier Pfeilern.

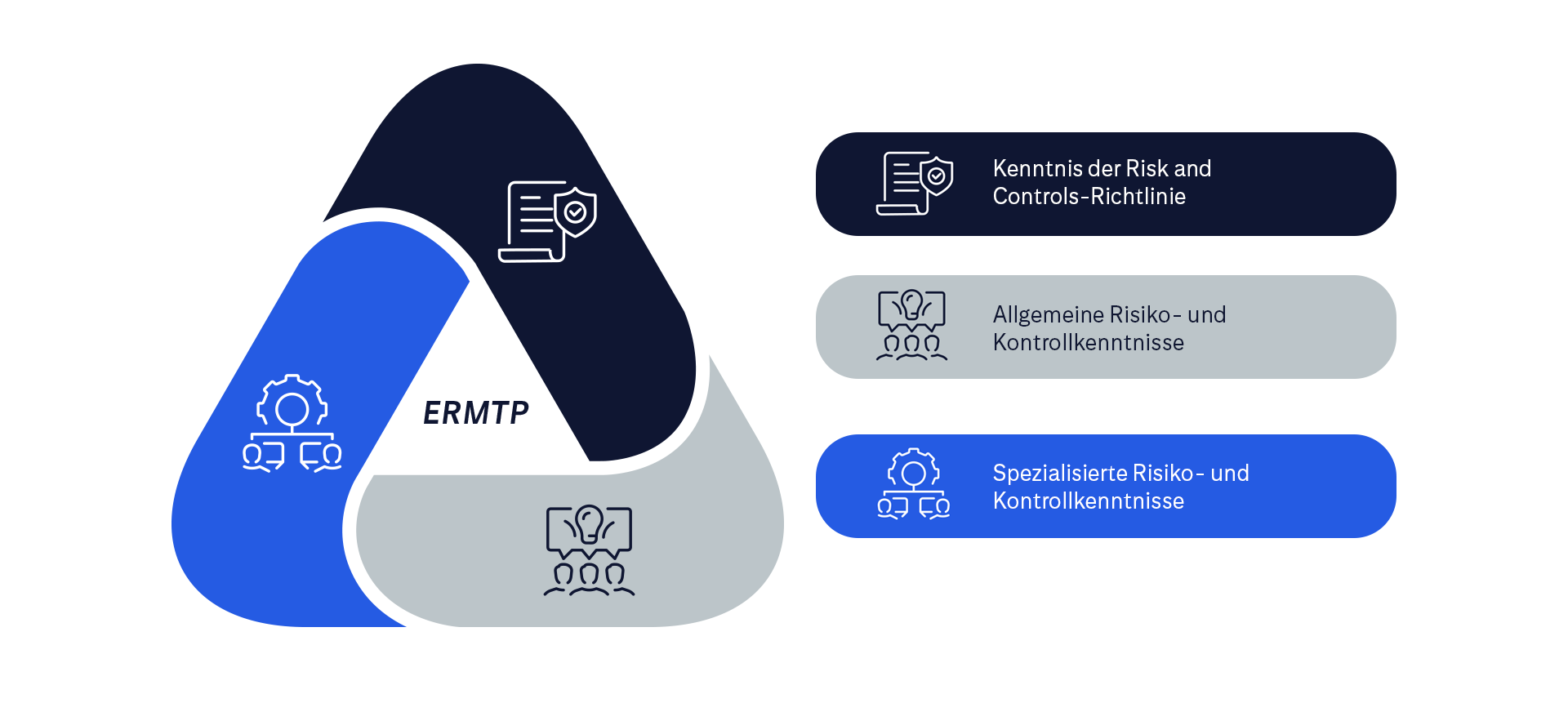

Bitte beachten Sie: Um besser zu verstehen, wie Citi bestimmte Risiken verwaltet, steht bei dieser Schulung die Kontrolle von Pfeiler 3 (Risikomanagement) des ERMF im Mittelpunkt. Die übrigen Pfeiler werden in anderen ERMTP-Schulungsprogrammen behandelt.

Die vier Pfeiler des ERM-Rahmenwerks von Citi.

1. Pfeiler: Unternehmenskultur – Werte, Verhaltensweisen und Führungsprinzipien sowie Leistungsmanagement

2. Pfeiler: Governance – Vorstand und Management, Aufsicht durch den Vorstand, Delegation, Geschäftsleitung, Gremien und Eskalation, Verteidigungslinien sowie Richtlinien, Standards und Verfahren.

3. Pfeiler: Risikomanagement – Risikomanagement-Lebenszyklus (Identifikation, Messung, Überwachung, Kontrolle, Bericht), finanzielle Risiken (Anerkennung, aktiver und inaktiver Markt, Liquidität) sowie nicht-finanzielle Risiken (Betrieb, Compliance, Strategie, Reputation).

4. Pfeiler: Unternehmensprogramme – Unternehmensweite Risikoidentifizierung, Risikobereitschaft und Grenzen, Stresstests, Strategische Planung und Genehmigung neuer Aktivitäten.

Unterstützenden Funktionen sind: Talent, Leistungsmanagement and Vergütung, Kommunikation und Schulung, Technologie und Daten sowie Modelle und Analyse.

EUC-Tools bergen ein Risiko für eine Organisation.

EUC-Tools können zwar die Effizienz steigern, können jedoch auch mit Risiken behaftet sein, wenn sie nicht richtig verwaltet werden. Im Fall von Jared erstellt ein Citi-Mitarbeiter beispielsweise ein EUC-Tool, weil keine genehmigte Citi-Technologielösung verfügbar ist.

EUC-Tools können Citi ohne angemessene Kontrollen dem Risiko des Datenverstoßes, des Datenverlusts oder der Datenbeschädigung aussetzen, die dem Unternehmen oder unseren Kunden Schaden zufügen können.

Um fortzufahren, klicken Sie auf die einzelnen Schaltflächen, um die Auswirkung der Risiken anzuzeigen.

Datenintegrität

EUC-Tools können ungenaue oder veraltete Daten mit Auswirkung auf die finanzielle und regulatorische Berichterstattung oder auf kritische Citi-Anwendungen enthalten.

Störung von Geschäftsvorgängen

Ein EUC-Fehler könnte die Genehmigung einer Transaktion oder eines wichtigen Betriebsprozesses stören.

Compliance-Probleme

EUC-Tools entsprechen möglicherweise nicht den IT-Sicherheitsstandards von Citi, einschließlich kritischer Richtlinien für Technologie, Cybersicherheit, Datenschutz und grenzüberschreitende Datenübertragung. Das erhöht das potenzielle Risiko von Datenverstößen.

Ebenso wie die Risikomanager sind die Angestellten von Citi dafür verantwortlich, die Abhängigkeit von EUC-Tools in den Geschäftsvorgängen von Citi zu reduzieren. Bevor Sie ein neues EUC-Tool erstellen oder ein bestehendes weiter verwenden, überlegen Sie, den Prozess umzustrukturieren oder IT-genehmigte Alternativen einzubeziehen, um neue Risiken zu vermeiden oder zu minimieren.

Beispiele für von der IT genehmigte alternative Lösungen sind IT-enabled Smart Solutions oder zentrale IT-Systeme von Citi.

Um fortzufahren, klicken Sie auf jede mögliche Alternative, um mehr zu erfahren.

Änderung oder Modifizierung der Geschäftsvorgänge mit dem Ziel, EUC-Tools zu eliminieren.

Zur nächsten Schaltfläche

Überprüfung, ob bestehende Citi-Systeme möglicherweise bereits die benötigte Funktionalität bieten oder ob ein System verbessert werden kann.

Zur nächsten Schaltfläche

ITeSS-Lösungen werden vom Endnutzer in Zusammenarbeit mit dem jeweiligen Geschäftsbereich und der Fach-IT unter Verwendung genehmigter ITeSS-Software auf einer im Citigroup Systems Inventory (CSI, Citigroup-Systembestand) registrierten Plattform erstellt, die dem ITeSS-Standard entspricht.

ITeSS-Lösungen verfügen über eine bessere Kontrolle und Aufsicht durch IT, was sie zu einer sichereren Alternative zu EUC-Tools macht.

Jared hat eine logikbasierte Tabelle (die nicht durch einen von der IT genehmigten Prozess kontrolliert wurde) für den Monatsabschlussbericht erstellt, der dann in ein Citi-System hochgeladen wurde.

Um was für ein Tool handelt es sich?

Wählen Sie aus den vier Optionen die beste Antwort aus und klicken Sie auf „Absenden“.

Bitte verwenden Sie nur die Leertaste, wenn Sie eine Option über die Tastatur auswählen. Die Eingabetaste wird nicht vollständig unterstützt. Wenn Sie eine Option mit der Eingabetaste ausgewählt haben, drücken Sie bitte die Esc-Taste. Dann können Sie die Leertaste verwenden, um eine Option auszuwählen.

Hier handelt es sich um ein EUC-Tool, da es die EUC-Kriterien erfüllt. Dazu gehören: es wurde von einem Endnutzer entwickelt, es enthält Logik, es wird nicht durch einen von der Informationstechnologie genehmigten Prozess kontrolliert, es unterstützt einen regelmäßigen, wiederholten Geschäftsvorgang und es wird zum Hochladen in autorisierte Datenquellen (SoR/AR) verwendet.

Hier handelt es sich um ein EUC-Tool, da es die EUC-Kriterien erfüllt. Dazu gehören: es wurde von einem Endnutzer entwickelt, es enthält Logik, es wird nicht durch einen von der Informationstechnologie genehmigten Prozess kontrolliert, es unterstützt einen regelmäßigen, wiederholten Geschäftsvorgang und es wird zum Hochladen in autorisierte Datenquellen (SoR/AR) verwendet.

Hier handelt es sich um ein EUC-Tool, da es die EUC-Kriterien erfüllt. Dazu gehören: es wurde von einem Endnutzer entwickelt, es enthält Logik, es wird nicht durch einen von der Informationstechnologie genehmigten Prozess kontrolliert, es unterstützt einen regelmäßigen, wiederholten Geschäftsvorgang und es wird zum Hochladen in autorisierte Datenquellen (SoR/AR) verwendet.

Die Antwort ist richtig.

Hier handelt es sich um ein EUC-Tool, da es die EUC-Kriterien erfüllt. Dazu gehören: es wurde von einem Endnutzer entwickelt, es enthält Logik, es wird nicht durch einen von der Informationstechnologie genehmigten Prozess kontrolliert, es unterstützt einen regelmäßigen, wiederholten Geschäftsvorgang und es wird zum Hochladen in autorisierte Datenquellen (SoR/AR) verwendet.

Die Antwort ist falsch.

Siehe den Abschnitt Was ist End User Computing (EUC)?

Die Antwort ist falsch.

Siehe den Abschnitt Was ist End User Computing (EUC)?

Welche der folgenden sind Lösungen zur Risikominimierung bei der Verwendung von EUC-Tools?

Wählen Sie aus den vier Optionen die beste Antwort aus und klicken Sie auf „Absenden“.

Bitte verwenden Sie nur die Leertaste, wenn Sie eine Option über die Tastatur auswählen. Die Eingabetaste wird nicht vollständig unterstützt. Wenn Sie eine Option mit der Eingabetaste ausgewählt haben, drücken Sie bitte die Esc-Taste. Dann können Sie die Leertaste verwenden, um eine Option auszuwählen.

Lösungen zur Minderung des mit EUC-Tools verbundenen Risikos umfassen zentrale IT-Systeme, IT-enabled Smart Solutions und Prozessoptimierung, die über eine bessere Kontrolle und Aufsicht durch IT verfügen, was sie zu einer sichereren Alternative zu EUC-Tools macht.

Lösungen zur Minderung des mit EUC-Tools verbundenen Risikos umfassen zentrale IT-Systeme, IT-enabled Smart Solutions und Prozessoptimierung, die über eine bessere Kontrolle und Aufsicht durch IT verfügen, was sie zu einer sichereren Alternative zu EUC-Tools macht.

Lösungen zur Minderung des mit EUC-Tools verbundenen Risikos umfassen zentrale IT-Systeme, IT-enabled Smart Solutions und Prozessoptimierung, die über eine bessere Kontrolle und Aufsicht durch IT verfügen, was sie zu einer sichereren Alternative zu EUC-Tools macht.

Die Antwort ist richtig.

Lösungen zur Minderung des mit EUC-Tools verbundenen Risikos umfassen zentrale IT-Systeme, IT-enabled Smart Solutions und Prozessoptimierung, die über eine bessere Kontrolle und Aufsicht durch IT verfügen, was sie zu einer sichereren Alternative zu EUC-Tools macht.

Die Antwort ist falsch.

Siehe den Abschnitt Wie EUC-Risiken vermieden werden.

Die Antwort ist falsch.

Siehe den Abschnitt Wie EUC-Risiken vermieden werden.

Was stellt KEIN mit der Nutzung von EUC-Tools verbundenes Risiko dar?

Wählen Sie aus den vier Optionen die beste Antwort aus und klicken Sie auf „Absenden“.

Bitte verwenden Sie nur die Leertaste, wenn Sie eine Option über die Tastatur auswählen. Die Eingabetaste wird nicht vollständig unterstützt. Wenn Sie eine Option mit der Eingabetaste ausgewählt haben, drücken Sie bitte die Esc-Taste. Dann können Sie die Leertaste verwenden, um eine Option auszuwählen.

Die physische Sicherheit stellt kein mit der Nutzung von EUC-Tools verbundenes Risiko dar. EUC birgt Risiken für die Datenintegrität und kann zur Störung von Geschäftsvorgängen und Compliance-Problemen führen (sofern es nicht den Sicherheitsstandards der Informationstechnologie von Citi entspricht).

Die physische Sicherheit stellt kein mit der Nutzung von EUC-Tools verbundenes Risiko dar. EUC birgt Risiken für die Datenintegrität und kann zur Störung von Geschäftsvorgängen und Compliance-Problemen führen (sofern es nicht den Sicherheitsstandards der Informationstechnologie von Citi entspricht).

Die physische Sicherheit stellt kein mit der Nutzung von EUC-Tools verbundenes Risiko dar. EUC birgt Risiken für die Datenintegrität und kann zur Störung von Geschäftsvorgängen und Compliance-Problemen führen (sofern es nicht den Sicherheitsstandards der Informationstechnologie von Citi entspricht).

Die Antwort ist richtig.

Die physische Sicherheit stellt kein mit der Nutzung von EUC-Tools verbundenes Risiko dar. EUC birgt Risiken für die Datenintegrität und kann zur Störung von Geschäftsvorgängen und Compliance-Problemen führen (sofern es nicht den Sicherheitsstandards der Informationstechnologie von Citi entspricht).

Die Antwort ist falsch.

Siehe den Abschnitt Was ist End User Computing (EUC)?

Die Antwort ist falsch.

Siehe den Abschnitt Was ist End User Computing (EUC)?

Welche Ressource kann Ihnen helfen zu erkennen, ob es sich um ein EUC-Tool handelt?

Wählen Sie aus den vier Optionen die beste Antwort aus und klicken Sie auf „Absenden“.

Bitte verwenden Sie nur die Leertaste, wenn Sie eine Option über die Tastatur auswählen. Die Eingabetaste wird nicht vollständig unterstützt. Wenn Sie eine Option mit der Eingabetaste ausgewählt haben, drücken Sie bitte die Esc-Taste. Dann können Sie die Leertaste verwenden, um eine Option auszuwählen.

Der EUC- und ITeSS-Entscheidungsbaum besteht aus einer Reihe von Fragen und Kriterien, mit denen sich bestimmen lässt, ob ein Tool eine EUC- oder ITeSS-Lösung ist.

Der EUC- und ITeSS-Entscheidungsbaum besteht aus einer Reihe von Fragen und Kriterien, mit denen sich bestimmen lässt, ob ein Tool eine EUC- oder ITeSS-Lösung ist.

Der EUC- und ITeSS-Entscheidungsbaum besteht aus einer Reihe von Fragen und Kriterien, mit denen sich bestimmen lässt, ob ein Tool eine EUC- oder ITeSS-Lösung ist.

Die Antwort ist richtig.

Der EUC- und ITeSS-Entscheidungsbaum besteht aus einer Reihe von Fragen und Kriterien, mit denen sich bestimmen lässt, ob ein Tool eine EUC- oder ITeSS-Lösung ist.

Die Antwort ist falsch.

Siehe den Abschnitt Wie EUC-Risiken vermieden werden.

Die Antwort ist falsch.

Siehe den Abschnitt Wie EUC-Risiken vermieden werden.

Identifizieren, anmelden und Risiko bewerten sind die ersten 3 Aufgaben, die Sie durchführen müssen, wenn Sie ein EUC-Tool entdeckt haben. Was sind die nächsten Aufgaben?

Wählen Sie aus den vier Optionen die beste Antwort aus und klicken Sie auf „Absenden“.

Bitte verwenden Sie nur die Leertaste, wenn Sie eine Option über die Tastatur auswählen. Die Eingabetaste wird nicht vollständig unterstützt. Wenn Sie eine Option mit der Eingabetaste ausgewählt haben, drücken Sie bitte die Esc-Taste. Dann können Sie die Leertaste verwenden, um eine Option auszuwählen.

Wenn ein EUC-Tool entdeckt wird, ist es Ihre Verantwortung als Risikomanager, die Schritte im EUC-Lebenszyklus, d. h. die Identifizierung und Vorab-Analyse, die Registrierung, die Risikobewertung, die Umsetzung von Kontrollen sowie die Risikominderung, zu verfolgen.

Wenn ein EUC-Tool entdeckt wird, ist es Ihre Verantwortung als Risikomanager, die Schritte im EUC-Lebenszyklus, d. h. die Identifizierung und Vorab-Analyse, die Registrierung, die Risikobewertung, die Umsetzung von Kontrollen sowie die Risikominderung, zu verfolgen.

Wenn ein EUC-Tool entdeckt wird, ist es Ihre Verantwortung als Risikomanager, die Schritte im EUC-Lebenszyklus, d. h. die Identifizierung und Vorab-Analyse, die Registrierung, die Risikobewertung, die Umsetzung von Kontrollen sowie die Risikominderung, zu verfolgen.

Die Antwort ist richtig.

Wenn ein EUC-Tool entdeckt wird, ist es Ihre Verantwortung als Risikomanager, die Schritte im EUC-Lebenszyklus, d. h. die Identifizierung und Vorab-Analyse, die Registrierung, die Risikobewertung, die Umsetzung von Kontrollen sowie die Risikominderung, zu verfolgen.

Die Antwort ist falsch.

Siehe den Abschnitt Wie Risiken vermieden werden.

Die Antwort ist falsch.

Siehe den Abschnitt Wie Risiken vermieden werden.

Zur Schaltfläche „Menü schließen“

Zur Schaltfläche „Schließen“